Guide d'administration de la console RevealX 360

Après avoir reçu votre e-mail initial d'ExtraHop Networks, vous devez effectuer quelques procédures avant de pouvoir commencer à analyser votre trafic. Ce guide fournit les procédures de configuration et d'administration de base du système RevealX 360 .

| Vidéo : | Consultez la formation associée : Présentation de l'administration de RevealX 360 |

Activez votre compte administrateur

Le privilège d'administration du système et des accès est accordé à l'adresse e-mail que vous avez fournie lors de votre inscription.

- Ouvrez votre e-mail Bienvenue sur ExtraHop RevealX 360.

- Cliquez sur le lien URL de votre environnement RevealX 360.

- Sur la page de connexion, entrez votre adresse e-mail et le mot de passe temporaire inclus dans l'e-mail.

- Cliquez Connectez-vous.

- Sur l'écran Modifier le mot de passe, entrez un nouveau mot de passe dans les deux champs de mot de passe , puis cliquez sur Envoyer.

- Sur la page de configuration de l'authentification multifacteur, scannez le code QR ou saisissez manuellement le code qui apparaît dans votre application d'authentification.

- Entrez le code fourni par votre application d'authentification dans Code champ, puis cliquez sur Configuration complète.

- Sur la page Succès, cliquez sur Continuer.

Configurez les règles de votre pare-feu

Si votre système ExtraHop est déployé dans un environnement doté d'un pare-feu, vous devez ouvrir l' accès aux services cloud ExtraHop et activer gRPC et HTTP/2. Assurez-vous que le trafic HTTP/2 n'est pas rétrogradé en HTTP/1.1 par des appareils intermédiaires. Pour les systèmes RevealX 360 connectés à capteurs, vous devez également ouvrir l'accès à l'espace de stockage des enregistrements basé sur le cloud inclus dans RevealX Standard Investigation.

Accès ouvert aux services cloud

Pour accéder aux services cloud ExtraHop, votre capteurs doit être en mesure de résoudre les requêtes DNS pour *.extrahop.com et avoir accès au protocole TCP 443 (HTTPS) à partir de l'une des adresses IP suivantes qui correspondent à votre sonde licence. Nous vous recommandons d'ouvrir l'accès aux deux adresses IP pour éviter toute interruption de service.

| Région | Adresses IP |

|---|---|

| Amérique du Nord, Amérique centrale et Amérique du Sud (AMER) | 35,161,1544,247 54,191,189,22 |

| Asie, Pacifique (APAC) | 54,66,242,25 13,239,224,80 |

| Europe, Moyen-Orient, Afrique (EMEA) | 52,59,1110,168 18,18,13,99 |

| Fédération des États-Unis (US-FED) | 3,135,6,11 3,139,1111,240 |

Accès libre à RevealX 360 Standard Investigation

Pour accéder à RevealX 360 Standard Investigation, votre capteurs doit pouvoir accéder au protocole TCP 443 (HTTPS) sortant à ces noms de domaine complets :

- bigquery.googleapis.com

- bigquerystorage.googleapis.com

- oauth2.googleapis.com

- www.googleapis.com

- www.mtls.googleapis.com

- iamcredentials.googleapis.com

Vous pouvez également consulter les conseils publics de Google sur calcul des plages d'adresses IP possibles pour googleapis.com.

Outre la configuration de l'accès à ces domaines, vous pouvez également configurer le paramètres globaux du serveur proxy.

Ajouter et gérer des utilisateurs

Modifier les paramètres utilisateur

Modifier les privilèges des utilisateurs

- Dans la section Utilisateurs, cliquez sur le nom de l'utilisateur que vous souhaitez modifier.

- Dans le volet de gauche, sélectionnez le nouveau niveau de privilège pour l'utilisateur, puis cliquez sur Enregistrer.

Réinitialiser l'authentification multifacteur

Supprimer un utilisateur

- Dans la section Utilisateurs, cliquez sur le nom de l'utilisateur que vous souhaitez modifier.

- Cliquez Supprimer.

-

Sélectionnez l'une des options suivantes :

- Transférez les tableaux de bord, les collections et les cartes d'activité appartenant à <username> à l' utilisateur suivant : puis sélectionnez un nouvel utilisateur dans la liste du menu déroulant.

- Supprimer tous les tableaux de bord, collections et cartes d'activité appartenant à <username>

- Cliquez Supprimer.

Gérez les politiques mondiales

Les administrateurs peuvent configurer des politiques globales qui s'appliquent à tous les utilisateurs qui accèdent au système.

-

Sur la page de présentation, cliquez sur Paramètres du système

puis cliquez sur

Accès utilisateur.

puis cliquez sur

Accès utilisateur.

-

Dans la section Politiques globales, spécifiez une ou plusieurs des

options suivantes.

Option Description Contrôle d'édition des groupes d'appareils Sélectionnez cette option pour contrôler si tous les utilisateurs disposant de privilèges d'écriture limités peuvent créer et modifier des groupes d'équipements. Lorsque cette politique est sélectionnée, tous les utilisateurs à écriture limitée peuvent créer des groupes d'appareils et ajouter d'autres utilisateurs à écriture limitée en tant qu'éditeurs à leurs groupes d'appareils. Contrôle du téléchargement de Packet Slice Spécifiez le nombre d'octets que les utilisateurs disposant des privilèges réservés aux tranches de paquets peuvent télécharger. Les octets sont comptés depuis le début du paquet. La valeur par défaut de ce paramètre est de 64 octets, ce qui inclut généralement l'en-tête du paquet dans les téléchargements. Tableau de bord par défaut Spécifiez le tableau de bord que les utilisateurs voient lorsqu'ils se connectent au système. Seuls les tableaux de bord partagés avec tous les utilisateurs peuvent être définis par défaut par défaut. Les utilisateurs peuvent modifier ce paramètre par défaut depuis le menu de commande de n'importe quel tableau de bord. Mot de passe d'extraction de fichiers (module NDR uniquement) Spécifiez un mot de passe requis que vous pouvez partager avec les utilisateurs autorisés pour le décompresser fichiers extraits et téléchargés à partir d'une requête par paquet. - Cliquez Enregistrer les modifications.

Configurer une liste d'autorisations

Configurez une liste d'adresses IPv4 et de blocs CIDR autorisés à accéder au système RevealX 360 et à l'API REST RevealX 360.

-

Sur la page de présentation, cliquez sur Paramètres du système

puis cliquez sur

Accès utilisateur.

puis cliquez sur

Accès utilisateur.

- Dans la section Liste des autorisations, cliquez sur Activer la liste des autorisations.

- Tapez une liste séparée par des virgules des adresses IPv4 ou des blocs CIDR autorisés à accéder au système. Les adresses IPv6 ne sont pas prises en charge.

- Cliquez Enregistrer. L'activation de la liste d'autorisation peut prendre plusieurs minutes.

Activer l'accès à distance ExtraHop

Vous pouvez autoriser l'accès à distance à votre système ExtraHop à une ou plusieurs équipes d'ExtraHop afin de fournir une aide à la configuration, un dépannage ou des améliorations en matière de détection.

Pour plus d'informations sur l'accès à distance, consultez FAQ sur l'accès à distance.

Before you begin

- Le système ExtraHop doit être connecté à Services cloud ExtraHop.

- L'accès à distance est configuré individuellement sur les consoles, les capteurs, les magasins de disques et les magasins de paquets.

- Connectez-vous au système ExtraHop via https://<extrahop-hostname-or-IP-address>.

-

Accédez aux paramètres d'accès à distance.

- Pour les systèmes RevealX 360, cliquez sur Paramètres du système

, cliquez Toute

l'administration, puis cliquez sur

Accès utilisateur.

, cliquez Toute

l'administration, puis cliquez sur

Accès utilisateur. - Pour une console et des capteurs, cliquez sur Paramètres du système

, cliquez Toute

l'administration, puis cliquez sur Services cloud ExtraHop

.

, cliquez Toute

l'administration, puis cliquez sur Services cloud ExtraHop

. - Pour les disquaires et les boutiques de paquets ExtraHop, cliquez Services cloud ExtraHop .

- Pour les systèmes RevealX 360, cliquez sur Paramètres du système

-

Pour accorder l'accès à distance à un membre de l'équipe chargée du compte ExtraHop, procédez comme suit :

- Sélectionnez le L'équipe chargée du compte ExtraHop case à cocher.

- Cliquez Ajouter un utilisateur.

- Dans le Adresse e-mail ExtraHop dans le champ, saisissez l'adresse e-mail du membre de l'équipe chargée du compte ExtraHop.

- Sélectionnez le niveau de privilège que vous souhaitez que le membre de l'équipe ait sur votre système ExtraHop . Le membre de votre équipe peut fournir des conseils sur les privilèges dont il a besoin. Voir Privilèges utilisateur pour plus d'informations. Pour les magasins de disques et les magasins de paquets, le membre de l'équipe est toujours accordé configurer un compte utilisateur privilèges.

-

Pour accorder un accès à distance à l'équipe d'assistance d'ExtraHop, procédez comme suit :

-

(RevealX 360 uniquement) Pour accorder l'accès à distance à un membre de l'équipe de détection ExtraHop, procédez comme suit :

- Cliquez Enregistrer les modifications.

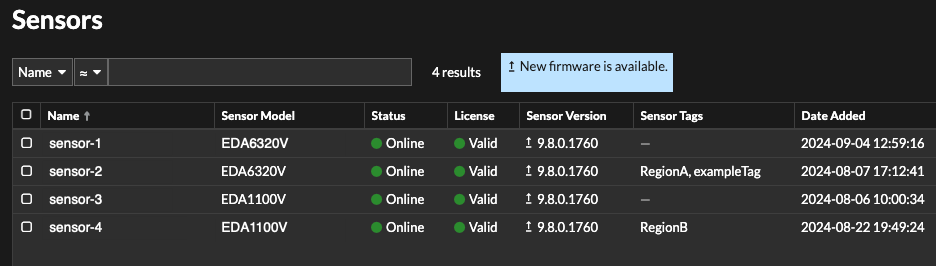

Capteurs

Les capteurs de paquets capturent, stockent et analysent les données métriques relatives à votre réseau.

Vous pouvez ajouter des capteurs à votre système RevealX 360, mettre à jour le firmware des capteurs et ajouter des étiquettes à des capteurs individuels ou à des groupes de capteurs. Vous pouvez également activer le contrôle d'accès aux capteurs pour empêcher les utilisateurs de télécharger des paquets sur des capteurs spécifiques.

Connecter des capteurs

Ajouter capteurs à RevealX 360 pour surveiller votre trafic réseau.

Capteurs et les magasins de paquets peuvent également être connectés depuis la console RevealX 360. Notez que si vous possédez déjà une console, vous devez la déconnecter avant de connecter votre capteurs pour RevealX 360.

Améliorez les capteurs connectés dans RevealX 360

Les administrateurs peuvent mettre à niveau capteurs qui sont connectés à RevealX 360.

Before you begin

- Votre compte utilisateur doit disposer de privilèges sur RevealX 360 pour l'administration du système et des accès ou l'administration du système.

- Les capteurs doivent être connectés aux services cloud ExtraHop

- Les notifications apparaissent lorsqu'une nouvelle version du firmware est disponible

- Vous pouvez mettre à niveau plusieurs capteurs en même temps

Création d'une étiquette de sonde

Les étiquettes de capteurs permettent aux administrateurs d'identifier facilement une sonde individuelle ou un groupe de capteurs. Les administrateurs peuvent étiqueter les capteurs avec des étiquettes de capteur, puis référencer les balises pour d'autres tâches, telles que l'octroi à un groupe d'utilisateurs d'un accès par paquet à un ensemble spécifique de capteurs.

Before you begin

- Votre compte utilisateur doit avoir privilèges sur RevealX 360 pour l'administration du système.

Que faire ensuite

Après avoir balisé les capteurs, vous pouvez activer contrôle d'accès aux sondes pour limiter l'accès aux paquets à ces seuls capteurs.Contrôle d'accès par capteur

Les administrateurs d'ExtraHop peuvent restreindre l'accès des utilisateurs aux paquets sur des capteurs spécifiques. Une fois le contrôle d'accès aux capteurs activé, les utilisateurs peuvent uniquement consulter et télécharger les paquets des capteurs qui leur ont été attribués.

Par exemple, si vous souhaitez que les analystes de la région A et de la région B n'aient accès qu' aux paquets provenant des capteurs de leur région spécifique, vous pouvez créer des étiquettes de sonde appelé regionA et regionB et ajoutez ces balises aux capteurs de leur région respective. Une fois les étiquettes des capteurs ajoutées, vous pouvez attribuer l'accès à tous les capteurs étiquetés regionA aux analystes de la région A, tout en limitant leur accès aux capteurs étiquetés regionB.

L'accès aux capteurs est accordé directement aux utilisateurs dans le ExtraHop IdP ou en mappant les balises des sondes aux groupes d'utilisateurs SAML dans votre propre fournisseur d'identité.

| Remarque : | La couche principale de contrôle d'accès pour les paquets, les clés de session

et les en-têtes de paquets est

Privilèges d'accès aux paquets et aux clés de session. Même lorsque l'accès aux sondes leur est accordé, les utilisateurs ne peuvent télécharger

des paquets qu'au niveau des privilèges qui leur sont attribués. Les administrateurs peuvent accorder un accès limité aux utilisateurs qui disposent de privilèges de téléchargement de paquets mais qui n'ont pas obtenu l'accès aux sondes. |

Activez le contrôle d'accès aux sondes depuis l'ExtraHop IdP

Les administrateurs peuvent gérer les groupes d'utilisateurs qui peuvent accéder aux paquets des capteurs du système ExtraHop après avoir attribué des capteurs aux utilisateurs via l'IdP ExtraHop.

Before you begin

- Votre compte utilisateur doit avoir privilèges sur RevealX 360 pour l'administration des systèmes et des accès.

- Les capteurs sont attribués à des groupes d'utilisateurs par le biais de balises de capteurs. Tu dois créer une étiquette de sonde et ajoutez-le à une sonde avant de pouvoir attribuer cette sonde à un groupe d'utilisateurs.

Activez le contrôle d'accès aux sondes via votre propre fournisseur d'identité

Les administrateurs peuvent gérer les groupes d'utilisateurs qui peuvent accéder aux paquets de chaque sonde du système ExtraHop en ajoutant une valeur d'attribut SAML qui associe les balises des capteurs aux groupes d'utilisateurs.

Before you begin

- Votre compte utilisateur doit avoir privilèges sur RevealX 360 pour l'administration des systèmes et des accès.

- Tu dois avoir configuré un fournisseur d' identité SAML 2.0.

- Les capteurs sont attribués à des groupes d'utilisateurs par le biais de balises de capteurs. Tu dois créer une étiquette de sonde et ajoutez-le à une sonde avant de pouvoir attribuer cette sonde à un groupe d'utilisateurs.

Activer l'assistant de recherche AI

L'assistant de recherche AI vous permet de rechercher des appareils contenant des questions ou des invites rédigées dans un langage naturel et courant afin de créer rapidement des requêtes complexes.

L'assistant de recherche AI s'appuie sur un LLM tiers. Les instructions utilisateur ne sont pas fournies pour la formation LLM ni stockées par le LLM, mais peuvent être conservées par le système ExtraHop à des fins d'amélioration du produit. Consultez les FAQ sur l'assistant de recherche AI pour plus d'informations.

Before you begin

- Votre compte utilisateur doit avoir privilèges sur RevealX 360 pour l'administration des systèmes et des accès.

- Votre système RevealX 360 doit être connecté à ExtraHop Cloud Services.

-

Sur la page Vue d'ensemble, cliquez sur Paramètres du système icône

puis

cliquez sur Toute l'administration.

puis

cliquez sur Toute l'administration.

- Dans la section Paramètres de la console, cliquez sur Assistant de recherche IA.

- Activez l'assistant de recherche AI en sélectionnant J'accepte d'activer l'assistant de recherche AI et d'envoyer des recherches en langage naturel à ExtraHop Cloud Services .

- Cliquez Enregistrer les modifications.

Que faire ensuite

Trouvez des appareils avec AI Search AssistantConfigurer la priorité des noms d'équipements

Les appareils découverts sont automatiquement nommés en fonction de plusieurs sources de données réseau telles que les protocoles, les adresses MAC ou IP ou les rôles des appareils. Lorsque plusieurs noms sont trouvés pour un équipement, l'ordre de priorité des noms des appareils indique quel nom est affiché par défaut dans le système ExtraHop.

Le système ExtraHop utilise par défaut l'ordre de priorité suivant :

- Nom personnalisé

- Nom de l'instance Cloud

- Nom CDP

- Nom DHCP

- Nom DNS

- Nom NetBIOS

- Nom par défaut

Before you begin

- Les paramètres de priorité des noms de périphériques s'appliquent uniquement à la console ou à la sonde sur laquelle les paramètres sont configurés.

Activer le suivi des détections

Le suivi des détections vous permet d'attribuer une détection à un utilisateur, de définir son statut et d' ajouter des notes. Vous pouvez suivre les détections directement dans le système ExtraHop, avec un système de billetterie externe tiers, ou avec les deux méthodes.

| Remarque : | Vous devez activer le suivi des tickets sur tous les capteurs connectés. |

Before you begin

- Vous devez avoir accès à un système ExtraHop avec un compte utilisateur doté de Privilèges d'administration.

- Après avoir activé le suivi externe des tickets, vous devez configurer le suivi des tickets par des tiers en écrivant un déclencheur pour créer et mettre à jour des tickets sur votre système de billetterie, puis activez les mises à jour des tickets sur votre système ExtraHop via l'API REST.

- Si vous désactivez le suivi externe des tickets, les informations de statut et de ticket des destinataires précédemment stockées sont converties en suivi de détection ExtraHop. Si le suivi de détection depuis le système ExtraHop est activé, vous pourrez consulter les tickets qui existaient déjà lorsque vous avez désactivé le suivi des tickets externes, mais les modifications apportées à ce ticket externe n'apparaîtront pas dans le système ExtraHop.

Que faire ensuite

Si vous avez activé les intégrations externes de suivi des tickets, vous devez passer à la tâche suivante :Configurer le suivi des tickets par des tiers pour les détections

Le suivi des tickets vous permet de connecter les tickets, les alarmes ou les dossiers de votre système de suivi du travail aux détections ExtraHop. Tout système de billetterie tiers capable d'accepter les requêtes Open Data Stream (ODS), tel que Jira ou Salesforce, peut être lié aux détections ExtraHop.

Before you begin

- Tu dois avoir a sélectionné l'option de suivi de la détection par des tiers dans les paramètres d'administration.

- Vous devez avoir accès à un système ExtraHop avec un compte utilisateur doté de Privilèges d'administration du système et des accès.

- Vous devez être familiarisé avec l'écriture de ExtraHop Triggers. Voir éléments déclencheurs et les procédures de Créez un déclencheur.

- Vous devez créer une cible ODS pour votre serveur de suivi des tickets. Consultez les rubriques suivantes concernant la configuration des cibles ODS : HTTP, Kafka, MongoDB, syslog, ou données brutes.

- Vous devez être familiarisé avec l'écriture de scripts d'API REST et disposer d'une clé d'API valide pour effectuer les procédures ci-dessous. Voir Générer une clé API.

Rédigez un déclencheur pour créer et mettre à jour des tickets concernant les détections sur votre système de billetterie

Cet exemple montre comment créer un déclencheur qui exécute les actions suivantes :

- Créez un nouveau ticket dans le système de billetterie chaque fois qu'une nouvelle détection apparaît sur le système ExtraHop.

- Attribuer de nouveaux tickets à un utilisateur nommé escalations_team dans le système de billetterie.

- Exécuté chaque fois qu'une détection est mise à jour sur le système ExtraHop.

- Envoyez des mises à jour de détection via un flux de données ouvert (ODS) HTTP au système de billetterie.

L'exemple de script complet est disponible à la fin de cette rubrique.

const summary = "ExtraHop Detection: " + Detection.id + ": " + Detection.title;

const description = "ExtraHop has detected the following event on your network: " + Detection.description

const payload = {

"fields": {

"summary": summary,

"assignee": {

"name": "escalations_team"

},

"reporter": {

"name": "ExtraHop"

},

"priority": {

"id": Detection.riskScore

},

"labels": Detection.categories,

"mitreCategories": Detection.mitreCategories,

"description": description

}

};

const req = {

'path': '/rest/api/issue',

'headers': {

'Content-Type': 'application/json'

},

'payload': JSON.stringify(payload)

};

Remote.HTTP('ticket-server').post(req);

Envoyer les informations de ticket aux détections via l'API REST

Après avoir configuré un déclencheur pour créer des tickets à détecter dans votre système de suivi des tickets, vous pouvez mettre à jour les informations relatives aux tickets sur votre système ExtraHop via l'API REST .

Les informations relatives aux tickets apparaissent dans les détections sur la page Détections du système ExtraHop. Pour plus d'informations, consultez Détections sujet.

L'exemple de script Python suivant extrait les informations de ticket d'un tableau Python et met à jour les détections associées sur le système ExtraHop.

#!/usr/bin/python3

import json

import requests

import csv

API_KEY = '123456789abcdefghijklmnop'

HOST = 'https://extrahop.example.com/'

# Method that updates detections on an ExtraHop system

def updateDetection(detection):

url = HOST + 'api/v1/detections/' + detection['detection_id']

del detection['detection_id']

data = json.dumps(detection)

headers = {'Content-Type': 'application/json',

'Accept': 'application/json',

'Authorization': 'ExtraHop apikey=%s' % API_KEY}

r = requests.patch(url, data=data, headers=headers)

print(r.status_code)

print(r.text)

# Array of detection information

detections = [

{

"detection_id": "1",

"ticket_id": "TK-16982",

"status": "new",

"assignee": "sally",

"resolution": None,

},

{

"detection_id": "2",

"ticket_id": "TK-2078",

"status": None,

"assignee": "jim",

"resolution": None,

},

{

"detection_id": "3",

"ticket_id": "TK-3452",

"status": None,

"assignee": "alex",

"resolution": None,

}

]

for detection in detections:

updateDetection(detection)

| Remarque : | Si le script renvoie un message d'erreur indiquant que la vérification du

certificat TLS a échoué, assurez-vous que un certificat fiable a

été ajouté à votre sonde ou à votre console. Vous pouvez également ajouter

verify=False option permettant de contourner la vérification des certificats. Cependant, cette

méthode n'est pas sûre et n'est pas recommandée. Le code suivant envoie une

requête HTTP GET sans

vérification du certificat :requests.get(url, headers=headers, verify=False) |

- État

- État du ticket associé à la détection. Le suivi des tickets

prend en charge les statuts suivants :

- Nouveau

- En cours

- Fermé

- Clôturé avec mesures prises

- Clôturé sans qu'aucune mesure n'ait été prise

- ID du billet

- L'identifiant du ticket associé à la détection dans votre système de suivi du travail. Si vous avez configuré un modèle d'URL, vous pouvez cliquer sur l'identifiant du ticket pour ouvrir le ticket dans votre système de suivi du travail.

- Cessionnaire

- Le nom d'utilisateur attribué au ticket associé à la détection. Les noms d'utilisateur en gris indiquent un compte qui n'est pas ExtraHop.

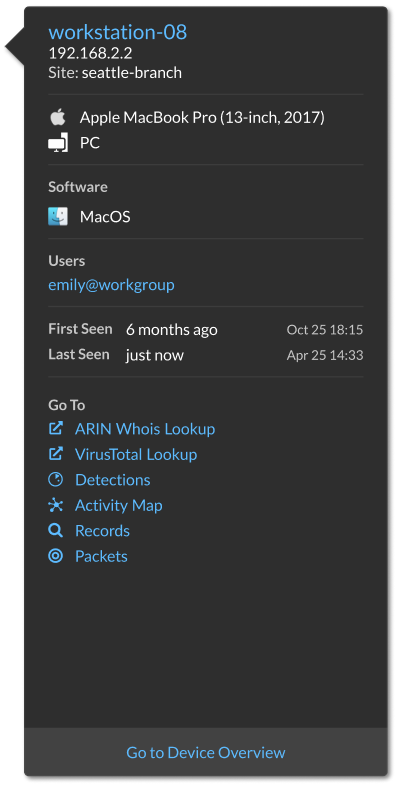

Configuration des liens de recherche

Vous pouvez configurer une liste d'outils externes disponibles pour récupérer des informations sur les adresses IP et les hachages de fichiers SHA-256 dans le système ExtraHop. Les liens des outils de recherche sont généralement affichés lorsque vous cliquez ou passez la souris sur une adresse IP ou un hachage de fichier depuis les pages Appareils, Fichiers, Enregistrements ou Détections. Cliquez sur le lien pour lancer l'outil de recherche, qui recherchera l'adresse IP ou le hachage de fichier associé.

Voici quelques considérations relatives à la configuration des liens de recherche :

- Vous devez disposer de l'administration du système et des accès ou de l'administration du système ( RevealX 360 uniquement) privilèges d'utilisateur.

- Vous pouvez configurer jusqu'à 15 liens de recherche de chaque type.

- Les liens de recherche suivants sont configurés par défaut et peuvent être modifiés ou

supprimés :

- Recherche Whois ARIN (adresses IP uniquement)

- Recherche VirusTotal

-

Sur la page de présentation, cliquez sur Paramètres du système

puis cliquez sur

Toute l'administration.

puis cliquez sur

Toute l'administration.

-

Configurez un lien de recherche d'adresse IP en cliquant sur Adresse

IP onglet et suivez les étapes suivantes :

- Afficher ce lien sur tous les terminaux

- Afficher ce lien sur les terminaux externes

- Afficher ce lien sur les terminaux internes

- Ne pas afficher ce lien

- Cliquez Enregistrer.

-

Configurez un lien de recherche de hachage de fichier en cliquant sur

Hash de fichiers onglet et suivez les étapes suivantes :

- Afficher ce lien sur tous les fichiers

- Ne pas afficher ce lien

- Cliquez Enregistrer.

Configurer l'heure du système

La page Heure du système affiche les paramètres d'heure système par défaut et l'heure d'affichage par défaut configurée pour votre système ExtraHop.

Voici quelques considérations concernant les paramètres d'heure système dans RevealX 360 :

- Vous devez disposer de privilèges d'administrateur système ou d'une version supérieure pour effectuer des modifications.

- L'heure système par défaut est un fuseau horaire global appliqué à votre système ExtraHop .

- L'heure d'affichage par défaut pour les utilisateurs est le fuseau horaire que tous les utilisateurs voient dans le système ExtraHop, à moins qu'un utilisateur ne modifie manuellement son fuseau horaire affiché.

-

Sur la page de présentation, cliquez sur Paramètres du système

puis cliquez sur

Toute l'administration.

puis cliquez sur

Toute l'administration.

- Dans la section Paramètres de la console, cliquez sur Heure du système.

- À partir du Heure système par défaut menu déroulant, sélectionnez le fuseau horaire de votre choix.

-

À partir du Heure d'affichage par défaut pour les utilisateurs section, sélectionnez

l'une des options suivantes :

- Heure du navigateur

- Heure du système

- UTC

- Cliquez Enregistrer les modifications.

Intégrations

La page Intégrations affiche un catalogue de produits et de solutions de fournisseurs tiers qui fonctionnent avec le système ExtraHop. Les intégrations peuvent fournir des informations sur la façon dont vos appareils communiquent dans votre environnement ou améliorer votre capacité à enquêter sur les menaces et les problèmes. Cliquez sur une vignette pour afficher plus d'informations sur l'intégration.

Les exigences et les configurations varient en fonction de l'intégration. Certaines intégrations nécessitent l'installation et la configuration d'une application ou d'un module complémentaire, et la plupart des intégrations nécessitent la création d' informations d'identification pour accéder au API REST ExtraHop.

Pour les intégrations qui transfèrent des données, vous pouvez ajouter des adresses IP source statiques à vos contrôles de sécurité afin d'autoriser les requêtes provenant de la console RevealX 360. Ajoutez les adresses IP désignées pour votre région :

- États-Unis (US)

-

- 44,239,88,18

- 54,191,141,54

- Europe, Moyen-Orient et Afrique (EMEA)

-

- 18,153,205,130

- 18,199,126,90

- Asie-Pacifique (APAC)

-

- 52,64,254,4

- 54,66,82,248

Authentification multifactorielle

L'authentification multifacteur (MFA) est une amélioration de la sécurité qui vous oblige à fournir deux types d'informations dʼidentification lorsque vous vous connectez à votre compte. Outre vos informations d'identification ExtraHop, vous devez fournir des informations d'identification provenant d'une application d'authentification tierce.

Sélectionnez et téléchargez une application d'authentification sur votre équipement et générez des codes sécurisés à six chiffres lorsque vous vous connectez à votre système RevealX 360.

Il existe de nombreuses applications d'authentification parmi lesquelles choisir. Les étapes suivantes sont des directives générales, mais vous devriez également consulter la documentation d'aide de l'application que vous sélectionnez.

- Choisissez un équipement, tel qu'un ordinateur ou un équipement mobile (téléphone ou tablette), sur lequel vous pouvez installer des applications.

-

Téléchargez et installez une application d'authentification sur l'équipement. Voici quelques

options populaires :

- Android et iOS : Google Authenticator, Authy

- Windows et macOS : 1Password, OTP Manager

- Extensions Chrome : Authenticator

- Ouvrez un nouveau navigateur et connectez-vous à votre système ExtraHop RevealX 360.

- Suivez les instructions pour scanner ou saisir le code qui apparaît sur l'écran de configuration de l'authentification multifactorielle ExtraHop, puis saisissez les informations d'identification fournies par votre application d'authentification.

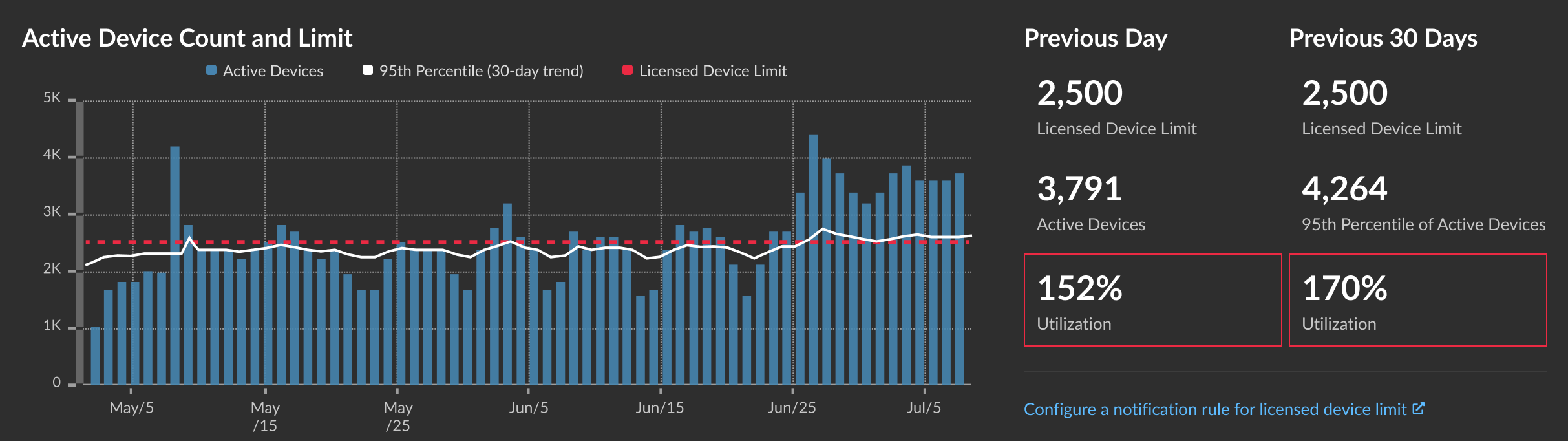

Nombre et limite d'équipements actifs

Le graphique du nombre et des limites d'appareils actifs sur la page d'administration principale vous permet de vérifier si le nombre d'appareils actifs a dépassé la limite autorisée. Par exemple, un système ExtraHop avec une bande de 20 000 à 50 000 appareils est autorisé jusqu'à 50 000 appareils.

Cliquez Paramètres du système

![]() puis cliquez sur

Toute l'administration pour consulter le graphique.

puis cliquez sur

Toute l'administration pour consulter le graphique.

Le graphique du nombre et de la limite d'appareils actifs affiche les mesures suivantes :

- La ligne rouge pointillée représente limite d' équipements sous licence.

- La ligne noire continue représente le 95e percentile des dispositifs actifs observés chaque jour au cours des 30 derniers jours.

- Les barres bleues représentent le nombre maximum d'appareils actifs observés chaque jour au cours des 30 derniers jours.

Cette page affiche également les statistiques suivantes :

- La limite d'équipements homologués pour la veille et les 30 derniers jours.

- Le nombre d'appareils actifs observés la veille.

- Le 95e percentile des dispositifs actifs observés au cours des 30 derniers jours.

- Pourcentage d'utilisation de la limite d'équipement sous licence pour la veille et les 30 derniers jours. L'utilisation est le nombre d'équipements actifs divisé par la limite autorisée.

Vous pouvez créer une règle de notification système pour vous avertir si l'utilisation dépasse un certain pourcentage ou dépasse 100 % de votre limite d'équipements sous licence. Les pourcentages limites sont personnalisables lorsque vous créez une règle. Si vous constatez que vous approchez ou dépassez constamment votre limite autorisée, nous vous recommandons de voir avec votre équipe commerciale pour passer à la bande de capacité disponible suivante.

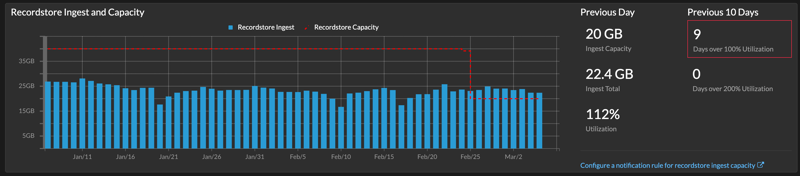

Record d'ingestion et de capacité

Le graphique d'ingestion et de capacité des enregistrements sur la page principale d'administration vous permet de surveiller les niveaux d'ingestion et de capacité des enregistrements et de confirmer que la limite de capacité est optimale pour votre environnement.

La ligne rouge en pointillés sur le graphique en barres représente votre capacité d'ingestion d'enregistrement, et les barres bleues représentent la quantité d'ingestion quotidienne pendant l'intervalle sélectionné. Vous pouvez sélectionner un intervalle de 30, 90 ou 180 jours en fonction du nombre d' enregistrements sous licence consultés, qui s'affiche à droite du graphique en barres.

Des graphiques d'ingestion et d'utilisation sont affichés pour vous aider à suivre les records d'ingestion. Tu peux créer une règle de notification système pour vous avertir si l'ingestion d'enregistrements dépasse un pourcentage spécifié ou dépasse 100 % de votre capacité d'ingestion d'enregistrements quotidienne.

Si vous constatez que vous dépassez régulièrement la capacité qui vous est allouée, contactez votre représentant commercial ExtraHop.

| Important : | Aucun enregistrement n'est enregistré dans l'espace de stockage des enregistrements à partir d'une sonde dont la licence a expiré. Si la licence est renouvelée, les enregistrements recommenceront à être envoyés. Cependant, il y aura un écart dans les enregistrements écrits entre la période expirée et la période renouvelée. |

Contrôle d'accès par capteur

Les administrateurs d'ExtraHop peuvent restreindre l'accès des utilisateurs aux paquets sur des capteurs spécifiques. Une fois le contrôle d'accès aux capteurs activé, les utilisateurs peuvent uniquement consulter et télécharger les paquets des capteurs qui leur ont été attribués.

Par exemple, si vous souhaitez que les analystes de la région A et de la région B n'aient accès qu' aux paquets provenant des capteurs de leur région spécifique, vous pouvez créer des étiquettes de sonde appelé regionA et regionB et ajoutez ces balises aux capteurs de leur région respective. Une fois les étiquettes des capteurs ajoutées, vous pouvez attribuer l'accès à tous les capteurs étiquetés regionA aux analystes de la région A, tout en limitant leur accès aux capteurs étiquetés regionB.

L'accès aux capteurs est accordé directement aux utilisateurs dans le ExtraHop IdP ou en mappant les balises des sondes aux groupes d'utilisateurs SAML dans votre propre fournisseur d'identité.

| Remarque : | La couche principale de contrôle d'accès pour les paquets, les clés de session

et les en-têtes de paquets est

Privilèges d'accès aux paquets et aux clés de session. Même lorsque l'accès aux sondes leur est accordé, les utilisateurs ne peuvent télécharger

des paquets qu'au niveau des privilèges qui leur sont attribués. Les administrateurs peuvent accorder un accès limité aux utilisateurs qui disposent de privilèges de téléchargement de paquets mais qui n'ont pas obtenu l'accès aux sondes. |

Journal d'audit

Le journal dqu`audit fournit des données sur le fonctionnement de votre système ExtraHop, ventilées par composant. Le journal d'audit répertorie tous les événements connus par horodateur, dans l'ordre chronologique inverse.

Événements du journal d'audit

Les événements suivants sur un système ExtraHop génèrent une entrée dans le journal d'audit .

| Catégorie | Événement |

|---|---|

| Accords |

|

| API |

|

| Migration des capteurs |

|

| Sessions de navigateur |

|

| Services cloud |

|

| Console |

|

| Tableaux de bord |

|

| Banque de données |

|

| Détections |

|

| Fichiers d'exceptions |

|

| Enregistrements de l'espace de stockage des enregistrements ExtraHop |

|

| cluster d'espace de stockage des enregistrements ExtraHop |

|

| Service de mise à jour ExtraHop |

|

| Micrologiciel |

|

| Politiques mondiales |

|

| Intégrations |

|

| Licence |

|

| Connectez-vous au système ExtraHop |

|

| Connectez-vous depuis SSH ou REST API |

|

| Modules |

|

| Réseau |

|

| Règles de notification |

|

| Capture hors ligne |

|

| PCAP |

|

| Accès à distance |

|

| RPCAP |

|

| Configuration en cours d'exécution |

|

| Fournisseur d'identité SAML |

|

| Connexion SAML |

|

| Privilèges SAML |

|

| Étiquettes pour capteurs |

|

| Décryptage SSL |

|

| Clés de session SSL |

|

| Compte d'assistance |

|

| Script de support |

|

| Syslog |

|

| État du système et du service |

|

| Heure du système |

|

| Utilisateur du système |

|

| Flux TAXII |

|

| Exposés sur les menaces |

|

| Stockage des paquets ExtraHop |

|

| Tendances |

|

| éléments déclencheurs |

|

| Groupes d'utilisateurs |

|

Nous vous remercions pour vos commentaires. Pouvons-nous vous contacter pour vous poser des questions complémentaires ?