Masquer les détections à l'aide de règles d'exceptions

Les règles de réglage vous permettent de masquer les détections qui correspondent à des critères spécifiques.

Pour éviter de créer des règles redondantes, assurez-vous d'abord d'ajouter des informations sur votre environnement réseau au système ExtraHop en spécification des paramètres de réglage.

En savoir plus sur détections de réglage.

Création d'une règle de réglage

Créez des règles de réglage pour rationaliser votre liste de détection en spécifiant des critères qui masquent les détections passées, présentes et futures qui sont de faible valeur et ne nécessitent pas d'attention.

Before you begin

Les utilisateurs doivent avoir une écriture complète ou supérieure privilèges pour créer une règle de réglage.En savoir plus sur meilleures pratiques de réglage.

Ajouter une règle de réglage à partir d'une carte de détection

Si vous rencontrez une détection de faible valeur, vous pouvez créer une règle de réglage directement à partir d'une carte de détection pour masquer les détections similaires dans le système ExtraHop.

Before you begin

Les utilisateurs doivent avoir une écriture complète ou supérieure privilèges pour régler une détection.En savoir plus sur meilleures pratiques de réglage.

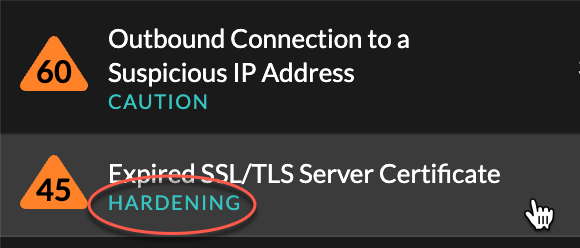

Ajouter une règle de réglage à partir d'une détection de durcissement

Cliquez sur une détection renforcée pour afficher un résumé de tous les actifs, propriétés de détection et emplacements réseau associés à ce type de détection. Vous pouvez filtrer le résumé en cliquant sur l'une des valeurs associées, puis créer une règle de réglage pour masquer les détections en fonction des résultats affichés.

Before you begin

Les utilisateurs doivent avoir une écriture complète ou supérieure privilèges pour régler une détection.En savoir plus sur filtrage et réglage des détections de durcissement.

En savoir plus sur meilleures pratiques de réglage.

Ajouter une règle de réglage depuis la page Règles de réglage

Créez des règles de réglage pour masquer les détections par type de détection, par participant ou par propriétés de détection spécifiques.

Before you begin

Les utilisateurs doivent avoir une écriture complète ou supérieure privilèges pour régler une détection.En savoir plus sur meilleures pratiques de réglage.

Critères des règles de réglage

Sélectionnez l'un des critères suivants pour déterminer quelles détections sont masquées par une règle de réglage.

- Type de détection

- Vous pouvez créer une règle de réglage qui s'applique à un seul type de détection ou choisir de l'appliquer à tous les types de détection de sécurité ou de performance, en fonction du module système. Les règles qui englobent tous les types de détection de sécurité sont généralement réservées aux activités associées aux scanners de vulnérabilités.

- Les participants

- Identifiez les participants à une règle de réglage par adresse IP, nom d'hôte ou de domaine, nom d'

équipement ou

localité du réseau. Vous pouvez également masquer les participants en fonction des rôles

identifiés par le système ExtraHop. Par exemple, lorsque le système ExtraHop

identifie un service d'analyse externe, vous pouvez masquer les détections pour ce service

spécifique ou créer une règle de réglage qui masque tous les services d'

analyse externes.

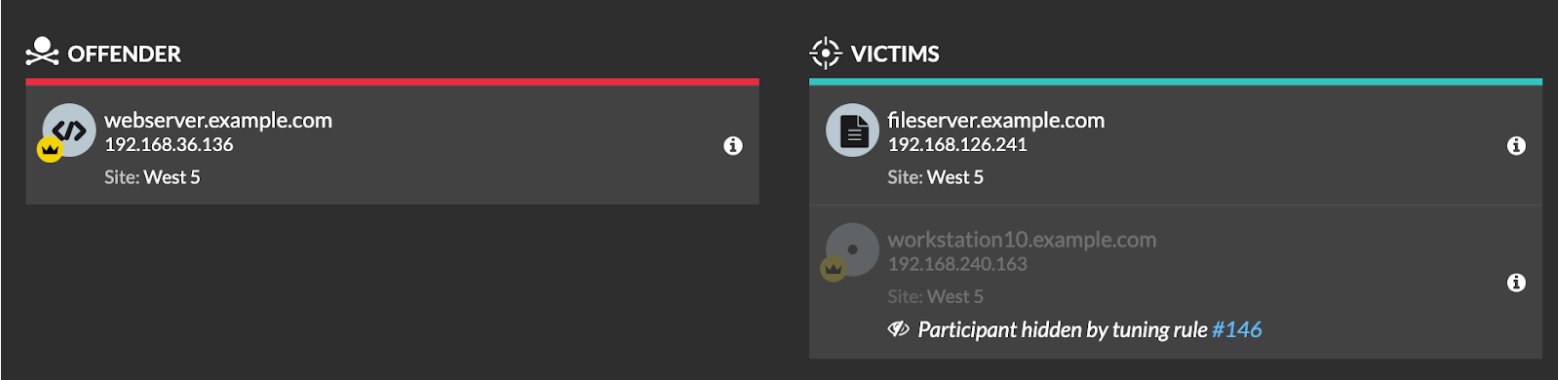

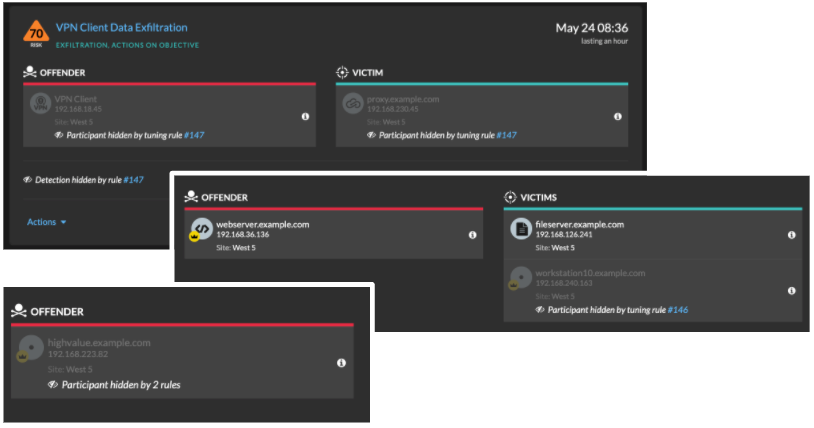

Pour les détections impliquant plusieurs contrevenants, vous pouvez inclure une liste d'adresses IP ou de blocs CIDR, ou référencer un groupe dʼéquipements. Vous pouvez également créer des règles d'exceptions qui masquent un seul participant sans masquer une détection complète.

Vous pouvez choisir de masquer tous les agresseurs ou toutes les victimes. Par exemple, vous pouvez masquer le délinquant lors d'une détection par balayage bruyant, quels que soient les participants à la victime.

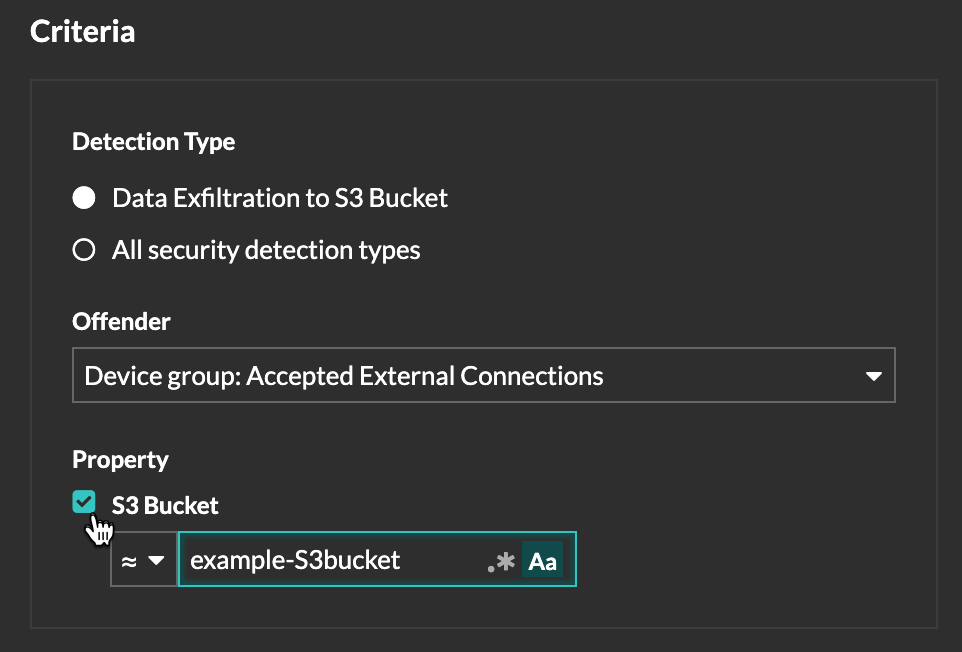

- Propriétés de détection

- Créez une règle de réglage qui masque les détections par une propriété spécifique. Par

exemple, vous pouvez masquer les détections de ports SSH rares pour un numéro de port unique, ou l'exfiltration de

données vers les détections de compartiment S3 pour un compartiment S3 spécifique.

Gérer les règles de réglage

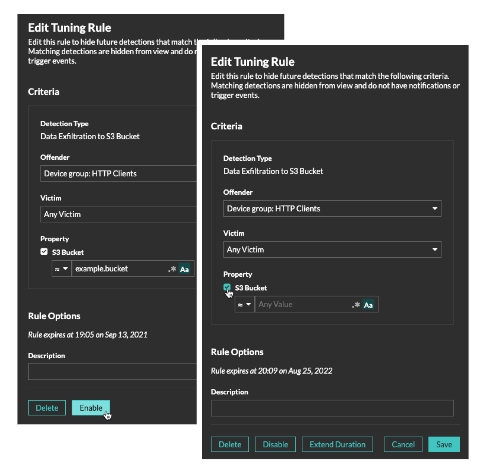

Vous pouvez modifier les critères ou prolonger la durée d'une règle, réactiver une règle et désactiver ou supprimer une règle.

En haut de la page, cliquez sur l'icône Paramètres du système ![]() et sélectionnez

Règles de réglage.

et sélectionnez

Règles de réglage.

Cliquez sur une règle de réglage dans Règles de réglage table pour ouvrir le Modifier la règle de réglage panneau. Mettez à jour les participants, les critères de règle ou les propriétés pour ajuster la portée de la règle. Cliquez sur les boutons situés en bas du panneau pour supprimer, désactiver, activer ou prolonger la durée d'une règle.

- Une fois que vous avez désactivé ou supprimé une règle, celle-ci expire immédiatement et les déclencheurs et alertes associés reprennent.

- Une fois que vous avez désactivé une règle, les détections précédemment masquées restent masquées ; les détections en cours apparaissent.

- La suppression d'une règle affiche les détections précédemment masquées.

- Le système ExtraHop supprime automatiquement les détections présentes sur le système depuis 21 jours depuis le début de la détection, qui ne sont pas en cours et qui sont masquées. Si une règle de réglage nouvellement créée ou modifiée masque une détection répondant à ces critères, la détection concernée ne sera pas supprimée pendant 48 heures.

Vous pouvez appliquer le Statut masqué à la page Détections pour afficher uniquement les détections qui sont actuellement masqué par une règle de réglage.

Chaque détection ou participant masqué inclut un lien vers la règle de réglage associée et affiche le nom d'utilisateur de l'utilisateur qui a créé la règle. Si la détection ou le participant est masqué par plusieurs règles, le nombre de règles applicables apparaît.

Nous vous remercions pour vos commentaires. Pouvons-nous vous contacter pour vous poser des questions complémentaires ?