Fügen Sie Ihren eigenen Identitätsanbieter zu Reveal (x) 360 hinzu

Das Reveal (x) 360-System enthält einen Standard-Identitätsanbieter (IdP), mit dem Sie Ihre Benutzer verwalten können, die auf das ExtraHop-System zugreifen. Wenn Ihr Unternehmen bereits über einen Identity Provider (IdP) verfügt, der die Security Assertion Markup Language (SAML) 2.0 unterstützt, können Sie den IdP so konfigurieren, dass er Ihre Benutzer auf dem ExtraHop-System verwaltet.

Um Ihren Identitätsanbieter hinzuzufügen, ordnen Sie Attribute für Benutzeridentität und Systemzugriff zwischen Ihrem IdP und dem ExtraHop-System zu und generieren eine XML-Metadatendatei, die das IdP-Zertifikat und die Attributinformationen enthält.

| Hinweis: | Bei diesen Verfahren müssen Sie Informationen zwischen dem ExtraHop-System und Ihrem IdP kopieren und einfügen. Daher ist es hilfreich, jedes System nebeneinander zu öffnen. |

Voraussetzungen

Bevor Sie Ihren Identitätsanbieter (IdP) hinzufügen, sollten Sie diese Überlegungen überprüfen.

System- und Identitätsanbieter

Überprüfen Sie diese System- und IdP-Anforderungen:

- Sie benötigen ein ExtraHop-Benutzerkonto mit System- und Zugriffsadministrationsrechten, um Reveal (x) 360 zu konfigurieren.

- Identitätsanbieter müssen die folgenden Kriterien erfüllen:

- SAML 2.0

- Unterstützt SP-initiierte Anmeldeabläufe. IDP-initiierte Anmeldeabläufe werden nicht unterstützt.

- Unterstützt signierte SAML-Antworten

- Unterstützt HTTP-Redirect-Binding

- Sie müssen über ein gültiges Identitätsanbieter-Zertifikat verfügen. Wenn das Zertifikat abläuft, ist

Single Sign-On an der ExtraHop Reveal (x) 360-Konsole für alle Benutzer

in Ihrer Organisation deaktiviert und Änderungen an der Systemkonfiguration schlagen fehl.

Hinweis: Das ExtraHop-System sendet automatisch Benachrichtigungen über den Ablauf des IdP-Zertifikats an alle Benutzer mit System- und Zugriffsadministrationsrechte. E-Mails werden 1 Monat, 2 Wochen und 1 Woche vor dem Ablaufdatum des Zertifikats gesendet. Besorgen Sie sich ein neues Zertifikat von Ihrem Identitätsanbieter und aktualisiere deine IdP-Konfiguration.

SAML-Antworten

Stellen Sie sicher, dass alle SAML-Antworten die folgenden Bedingungen erfüllen:

- Antworten des SAML-Identitätsanbieters müssen eine Zielgruppenbeschränkung enthalten.

Zum Beispiel:

<saml:AudienceRestriction> <saml:Audience>urn:amazon:cognito:sp:yourUserPoolID </saml:AudienceRestriction>

- Die Antworten müssen einen enthalten InResponseTo Element in der

Response Objekt, das der Anforderungs-ID in der

Authentifizierungsanforderung entspricht. Zum Beispiel:

<samlp:Response ... InResponseTo="originalSAMLrequestId">

- EIN SubjectConfirmationData Attribut hat

Recipient und InResponseTo eingestellte Werte. Zum

Beispiel:

<saml:SubjectConfirmation> <saml:SubjectConfirmationData … Recipient="https://yourUserPoolDomain/saml2/idpresponse" InResponseTo="originalSAMLrequestId"> </saml:SubjectConfirmation>

Weitere Informationen zur Konfiguration der Single Sign-On (SSO) -Authentifizierung für das ExtraHop-System über SAML-Identitätsanbieter finden Sie unter Konfigurieren Sie die Fernauthentifizierung über SAML.

Überprüfen Sie die Reveal (x) 360-Zugriffsarten und Berechtigungsstufen

Es gibt vier Zugriffsarten mit jeweils eigenen Berechtigungsstufen, die Sie Ihren Benutzern in Reveal (x) 360 gewähren können: Benutzerberechtigungszugriff, Zugriff auf Pakete und Sitzungsschlüssel, Zugriff auf das Network Detection and Response (NDR) -Modul und Zugriff auf das Network Performance Management (NPM) -Modul.

Machen Sie sich mit den folgenden Zugriffsarten und den zugehörigen Berechtigungsstufen vertraut. In den Verfahren in diesem Handbuch werden Sie Attributnamen zwischen beiden Systemen zuordnen.

siehe Benutzerrechte um zu erfahren, was Benutzer in jeder Berechtigungsstufe in Reveal (x) 360 tun können.

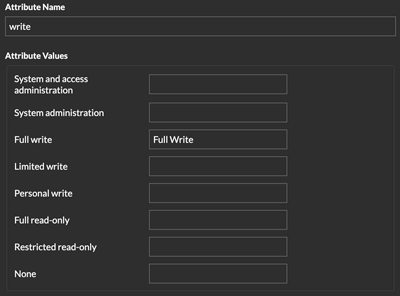

- Zugriff mit Benutzerrechten

- Gewährt Benutzern Lese- und Schreibrechte im gesamten System. Es gibt 8 verfügbare Berechtigungsstufen: System- und Zugriffsadministration, Systemadministration, Vollständiges Schreiben, Eingeschränktes Schreiben, Persönliches Schreiben, Vollständiges Lesen, Eingeschränktes Lesen und Keine.

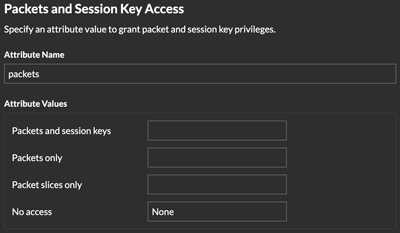

- Zugriff auf Pakete und Sitzungsschlüssel

- Gewährt Benutzern die Möglichkeit, Paketerfassungen mit oder ohne die Möglichkeit, Sitzungsschlüssel herunterzuladen, anzusehen und herunterzuladen: Kein Zugriff, Nur Paketsegmente, Nur Pakete oder Pakete und Sitzungsschlüssel.

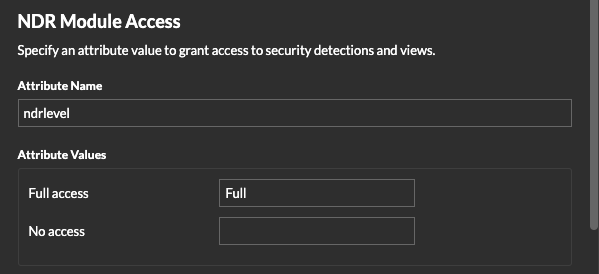

- Zugriff auf das NDR-Modul

- Gewährt Benutzern die Möglichkeit, Sicherheitserkennungen und Workflows einzusehen: Kein Zugriff oder Vollzugriff.

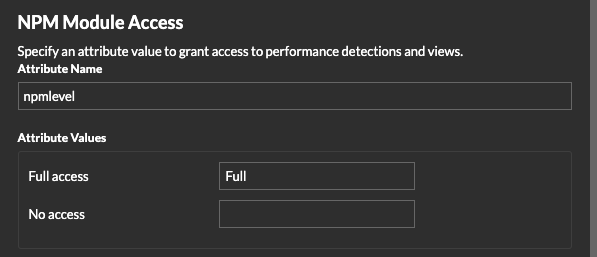

- Zugriff auf das NPM-Modul

- Gewährt Benutzern die Möglichkeit, Netzwerkleistungserkennungen und Workflows einzusehen: Kein Zugriff oder Vollzugriff.

Wenn Sie Ihren Benutzern nur Zugriff auf die Berechtigungsstufen Vollständig schreiben und Vollständig schreibgeschützt, keinen Paketzugriff und vollen Erkennungszugriff gewähren möchten, erstellen Sie ein Arbeitsblatt, das dem folgenden Beispiel ähnelt:

| Art des Zugriffs | Name der Berechtigungsstufe in Reveal (x) 360 | Attributwert in Ihrem IdP |

|---|---|---|

| Zugriff mit Benutzerrechten | Vollständiger Schreibvorgang | Vollständiger Schreibvorgang |

| Zugriff mit Benutzerrechten | Vollständig schreibgeschützt | Nur lesbar |

| Zugriff auf Pakete | Kein Zugriff | Keine |

| Zugriff auf das NDR-Modul | Voller Zugriff | Vollständiger NDR |

| NPM-Modulzugriff | Voller Zugriff | Vollständiges NPM |

Fügen Sie Ihre IdP-SAML-Anwendung zu Reveal (x) 360 hinzu

- Loggen Sie sich in Reveal (x) 360 ein.

-

Klicken Sie auf Systemeinstellungen

oben rechts auf der Seite und dann auf

Die gesamte Verwaltung.

oben rechts auf der Seite und dann auf

Die gesamte Verwaltung.

- Klicken Benutzerzugriff.

- Notieren Sie sich die Assertion Consumer Service (ACS) -URL und die Entitäts-ID, die Sie in Ihre IdP-Konfiguration einfügen werden.

- Fügen Sie die ACS-URL von Reveal (x) 360 in das ACS-URL Feld auf Ihrem IdP.

- Fügen Sie die SP-Entitäts-ID aus Reveal (x) 360 in das SP-Entitäts-ID Feld auf Ihrem IdP.

Nächste Maßnahme

Lassen Sie die IdP-Einstellungen geöffnet und konfigurieren Sie als Nächstes die Attributzuordnungen.Konfigurieren Sie Attribute, die den Benutzer identifizieren

Sie müssen auf Ihrem IdP Attribute konfigurieren, die den Benutzer im gesamten ExtraHop-System anhand seines Vornamens, Nachnamens und seiner E-Mail-Adresse identifizieren. Die korrekten Eigenschaftsnamen finden Sie in der Dokumentation Ihres Identity Providers, wenn Sie diese Attribute oder Attributanweisungen zuordnen.

- Fügen Sie im Abschnitt Zuordnung von Anwendungsattributen drei Attribute hinzu.

- Wählen Sie im ersten Attribut E-Mail senden oder ähnlich. (In Okta heißt dieses Attribut beispielsweise benutzer.email.)

- Fügen Sie für den Service Provider die folgende Zeichenfolge ein: urn:oid:0.9.2342.19200300.100.1.3

- Wählen Sie im zweiten Attribut Nachname oder ähnlich. (In Okta heißt dieses Attribut beispielsweise Benutzer.Nachname.)

- Fügen Sie für den Service Provider die folgende Zeichenfolge ein: urn: oid: 2.5.4.4

- Wählen Sie im dritten Attribut Vorname oder ähnlich. (In Okta heißt dieses Attribut beispielsweise Benutzer.Vorname.)

- Fügen Sie für den Service Provider die folgende Zeichenfolge ein: urn: oid: 2.5.4.42

| Name des Service Provider-Attributs (Reveal (x) 360) | Attributname des Identitätsanbieters (Okta) |

|---|---|

| urn:oid:0.9.2342.19200300.100.1.3 | benutzer.email |

| urn: oid: 2.5.4.4 | Benutzer.Nachname |

| urn: oid: 2.5.4.42 | Benutzer.Vorname |

Attribute für den Systemzugriff konfigurieren

Sie müssen Attribute auf Ihrem Identitätsanbieter konfigurieren, um Benutzern Zugriff auf das ExtraHop-System zu gewähren. Sie können einen beliebigen Namen für diese Attribute eingeben, sie müssen jedoch mit dem übereinstimmen, was Sie später in Reveal (x) 360 konfigurieren.

| Wichtig: | Attributwerte müssen weniger als 2.000 Zeichen lang sein. |

- Fügen Sie im Abschnitt Zuordnung von Anwendungsattributen vier Attribute hinzu.

- Wählen Sie im ersten Attribut Benutzerdefiniert oder Ähnliches aus und geben Sie einen aussagekräftigen Namen für Benutzerrechte ein, z. B. Ebene schreiben.

- Geben Sie für den Service Provider einen beschreibenden Begriff ein, um das Attribut in Reveal (x) 360 zu identifizieren, z. B. schreiben.

- Wählen Sie im zweiten Attribut Benutzerdefiniert oder Ähnliches aus und geben Sie einen beschreibenden Namen für den Paketzugriff ein, z. B. Paketebene.

- Geben Sie für den Service Provider einen beschreibenden Begriff ein, um das Attribut in Reveal (x) 360 zu identifizieren, z. B. Pakete.

- Wählen Sie im dritten Attribut Benutzerdefiniert oder Ähnliches aus und geben Sie einen beschreibenden Namen für den Zugriff auf das NDR-Modul ein, z. B. NDR-Ebene.

- Geben Sie für den Service Provider einen beschreibenden Begriff ein, um das Attribut in Reveal (x) 360 zu identifizieren, z. B. ndr.

- Wählen Sie im vierten Attribut Benutzerdefiniert oder Ähnliches aus und geben Sie einen beschreibenden Namen für den NPM-Modulzugriff ein, z. B. npm-Ebene.

- Geben Sie für den Service Provider einen beschreibenden Begriff ein, um das Attribut in Reveal (x) 360 zu identifizieren, z. B. npm.

- Speichern Sie die Einstellungen und exportieren Sie dann die XML-Datei mit den Anwendungsmetadaten.

| Name des Service Provider-Attributs (Reveal (x) 360) | Attributname des Identitätsanbieters (IdP) |

|---|---|

| schreiben | Ebene schreiben |

| Pakete | Paketebene |

| ndr | NDR-Ebene |

| npm | npm-Ebene |

Konfigurieren Sie Ihre Identitätsanbieterinformationen in Reveal (x) 360

Weisen Sie Benutzern in Ihrem IdP Rechte zu

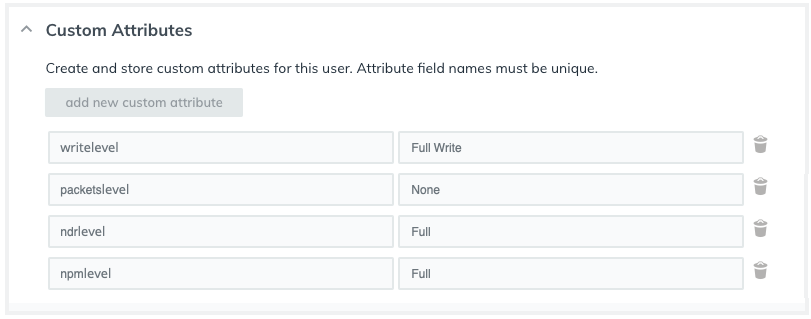

Sie können Ihren bestehenden Benutzern jetzt Systemzugriffsattribute und die zugehörigen Berechtigungsstufen hinzufügen. Sie können einem Benutzer mehrere Rechte zuweisen, aber der Benutzer erhält immer die höchste Berechtigung, wenn er sich am System anmeldet.

| Hinweis: | Das ExtraHop-System unterstützt Gruppenattribut-Anweisungen, um Benutzerberechtigungen auf einfache Weise allen Mitgliedern einer bestimmten Gruppe zuzuordnen. Wenn Sie die ExtraHop-Anwendung auf Ihrem Identity Provider konfigurieren, geben Sie einen Gruppenattributnamen an. Dieser Name wird dann in das Feld Attributname eingegeben, wenn Sie den Identity Provider auf dem ExtraHop-System konfigurieren. |

- Wählen Sie in Ihrem IdP den Benutzer aus, dem Sie Rechte gewähren möchten.

- Fügen Sie ein Attribut für den zuvor definierten Zugriffstyp hinzu, z. B. writelevel.

- Fügen Sie in derselben Zeile den Namen hinzu, den Sie für die Berechtigungsstufe angegeben haben, z. B. Full Write.

Benutzer in Reveal (x) 360 anzeigen

Benutzer werden auf der Benutzerseite in Reveal (x) 360 angezeigt, nachdem sie sich zum ersten Mal angemeldet haben. Wenn ein Benutzer nicht in der Tabelle erscheint, wird er nicht erfolgreich authentifiziert und autorisiert. Wenden Sie sich an den ExtraHop-Support, wenn Sie Hilfe benötigen.

Einstellungen des Identitätsanbieters aktualisieren

Wenn Sie Änderungen an Ihrer Identitätsanbieter-Konfiguration vornehmen, z. B. das IdP-Zertifikat neu generieren, müssen Sie die neue Metadaten-XML-Datei exportieren und die Identitätsanbieter-Einstellungen auf Reveal (x) 360 aktualisieren.

Before you begin

Stellen Sie sicher, dass Sie unerwünschte Daten, wie z. B. ein abgelaufenes IdP-Zertifikat, aus der XML-Metadatendatei entfernen.

Danke für deine Rückmeldung. Dürfen wir Sie kontaktieren, um weitere Fragen zu stellen?