SAML-Single-Sign-On mit Okta konfigurieren

Sie können Ihr ExtraHop-System so konfigurieren, dass sich Benutzer über den Okta Identity Management Service beim System anmelden können.

Before you begin

- Sie sollten mit der Verabreichung von Okta vertraut sein. Diese Verfahren basieren auf der Okta Classic-Benutzeroberfläche. Wenn Sie Okta über die Developer Console konfigurieren, ist das Verfahren möglicherweise etwas anders.

- Sie sollten mit der Verwaltung von ExtraHop-Systemen vertraut sein.

Bei diesen Verfahren müssen Sie Informationen zwischen dem ExtraHop-System und der Okta Classic-Benutzeroberfläche kopieren und einfügen. Daher ist es hilfreich, jedes System nebeneinander zu öffnen .

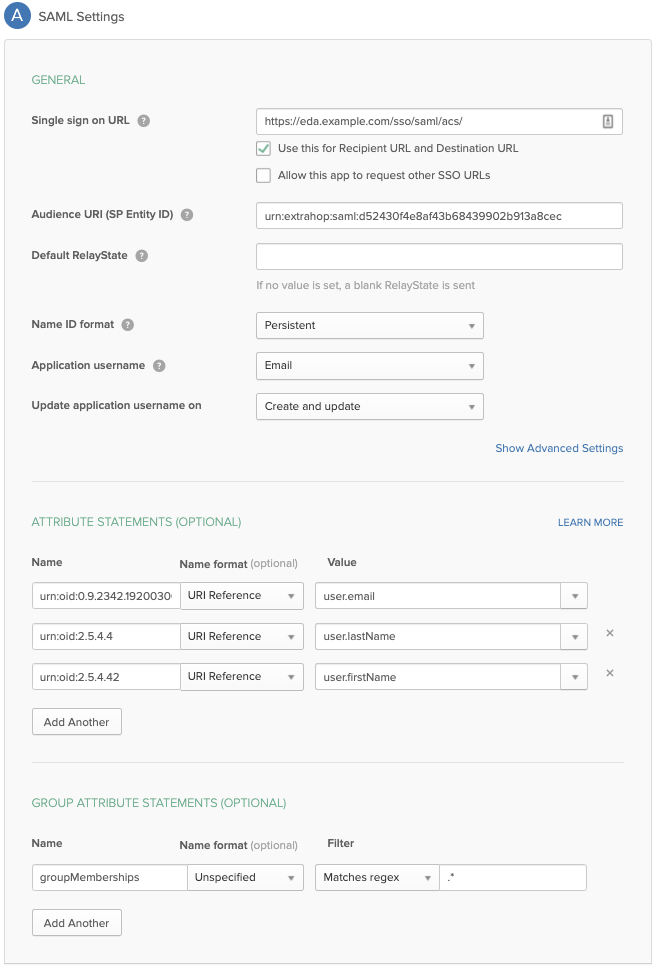

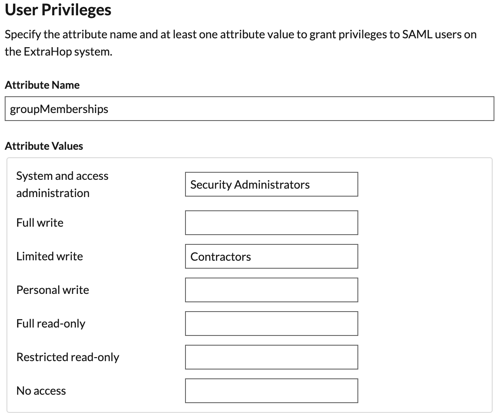

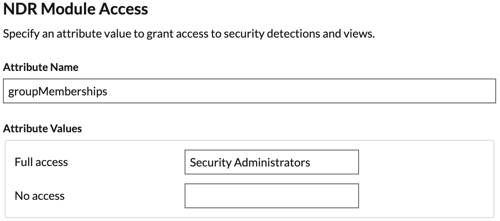

SAML-Einstellungen in Okta konfigurieren

Bei diesem Verfahren müssen Sie Informationen zwischen den ExtraHop-Administrationseinstellungen und der Okta Classic-Benutzeroberfläche kopieren und einfügen. Daher ist es hilfreich, wenn alle Benutzeroberflächen nebeneinander geöffnet sind.

Weisen Sie das ExtraHop-System Okta-Gruppen zu

Wir gehen davon aus, dass Sie bereits Benutzer und Gruppen in Okta konfiguriert haben. Falls nicht,

schlagen Sie in der Okta-Dokumentation nach, um neue Benutzer und Gruppen hinzuzufügen.

- Wählen Sie im Menü Verzeichnis Gruppen.

- Klicken Sie auf den Gruppennamen.

- klicken Apps verwalten.

- Suchen Sie den Namen der Anwendung, die Sie für das ExtraHop-System konfiguriert haben, und klicken Sie auf Zuweisen.

- klicken Erledigt.

Loggen Sie sich in das ExtraHop-System ein

- Loggen Sie sich in das ExtraHop-System ein über https://<extrahop-hostname-or-IP-address>.

- klicken Loggen Sie sich ein mit <provider name>.

- Melden Sie sich mit Ihrer E-Mail-Adresse und Ihrem Passwort bei Ihrem Anbieter an. Sie werden automatisch zur ExtraHop-Übersichtsseite weitergeleitet.

Danke für deine Rückmeldung. Dürfen wir Sie kontaktieren, um weitere Fragen zu stellen?