RevealX 360 Installations- und Administrationshandbuch

Nachdem Sie Ihre erste E-Mail von ExtraHop Networks erhalten haben, müssen Sie einige Verfahren ausführen, bevor Sie mit der Analyse Ihres Datenverkehrs beginnen können. Dieses Handbuch enthält Verfahren für die grundlegende Einrichtung und Verwaltung des RevealX 360-Systems.

| Video: | Sehen Sie sich die entsprechende Schulung an: Überblick über die RevealX 360-Administration |

Aktiviere dein Administratorkonto

Das Recht zur System- und Zugriffsverwaltung wird der E-Mail-Adresse gewährt, die Sie bei der Registrierung angegeben haben.

- Öffnen Sie Ihre Welcome to ExtraHop RevealX 360-E-Mail.

- Klicken Sie auf den URL-Link zu Ihrer RevealX 360-Umgebung.

- Geben Sie auf der Anmeldeseite Ihre E-Mail-Adresse und das temporäre Passwort ein, das in der E-Mail enthalten ist.

- klicken Einloggen.

- Geben Sie auf dem Bildschirm Passwort ändern ein neues Passwort in beide Passwortfelder ein und klicken Sie dann auf Senden.

- Scannen Sie auf der Einrichtungsseite für die Multi-Factor Authentication den QR-Code oder geben Sie den Code, der in Ihrer Authenticator-App angezeigt wird, manuell ein.

- Geben Sie den von Ihrer Authentifizierungs-App bereitgestellten Code in das Kode Feld und dann klicken Einrichtung abschließen.

- Klicken Sie auf der Seite Erfolg auf Fortfahren.

Konfigurieren Sie Ihre Firewallregeln

Wenn Ihr ExtraHop-System in einer Umgebung mit einer Firewall eingesetzt wird, müssen Sie den Zugriff auf ExtraHop Cloud Services öffnen. Für RevealX 360-Systeme, die mit selbstverwalteten Systemen verbunden sind Sensoren, müssen Sie auch den Zugriff auf den Cloud-basierten Recordstore öffnen, der in RevealX Standard Investigation enthalten ist

Offener Zugang zu Cloud-Diensten

Für den Zugriff auf ExtraHop Cloud Services ist Ihr Sensoren muss in der Lage sein, DNS-Abfragen für*.extrahop.com aufzulösen und von der IP-Adresse, die Ihrer entspricht, auf TCP 443 (HTTPS) zuzugreifen Sensor Lizenz:

- 35.161.154.247 (Portland, VEREINIGTE STAATEN VON AMERIKA)

- 54.66.242.25 (Sydney, Australien)

- 52.59.110.168 (Frankfurt, Deutschland)

Open Access für den ExtraHop Recordstore

Für den Zugriff auf den cloudbasierten Recordstore, der in RevealX Standard Investigation enthalten ist, benötigen Sie Sensoren muss in der Lage sein, auf ausgehendes TCP 443 (HTTPS) auf diese vollständig qualifizierten Domainnamen zuzugreifen:

- bigquery.googleapis.com

- bigquerystorage.googleapis.com

- oauth2.googleapis.com

- www.googleapis.com

- www.mtls.googleapis.com

- iamcredentials.googleapis.com

Sie können auch die öffentlichen Leitlinien von Google zu folgenden Themen lesen Berechnung möglicher IP-Adressbereiche für googleapis.com.

Zusätzlich zur Konfiguration des Zugriffs auf diese Domänen müssen Sie auch die globale Proxy-Servereinstellungen.

Benutzer hinzufügen und verwalten

Benutzereinstellungen ändern

Benutzerrechte ändern

- Klicken Sie im Abschnitt Benutzer auf den Namen des Benutzers, den Sie ändern möchten.

- Wählen Sie im linken Bereich die neue Berechtigungsstufe für den Benutzer aus und klicken Sie dann auf Speichern.

Setzen Sie die Multi-Faktor-Authentifizierung zurück

Einen Benutzer löschen

- Klicken Sie im Abschnitt Benutzer auf den Namen des Benutzers, den Sie ändern möchten.

- Klicken Sie Löschen.

-

Wählen Sie eine der folgenden Optionen aus:

- Übertrage Dashboards, Sammlungen und Aktivitätskarten, die Eigentum von <username> an den folgenden Benutzer: und wählen Sie dann einen neuen Benutzer aus der Dropdownliste aus.

- Lösche alle Dashboards, Sammlungen und Aktivitätskarten, die Eigentum von <username>

- Klicken Sie Löschen.

Globale Richtlinien verwalten

Administratoren können globale Richtlinien konfigurieren, die für alle Benutzer gelten, die auf das System zugreifen.

-

Klicken Sie auf der Übersichtsseite auf Systemeinstellungen

und klicken Sie dann

Benutzerzugriff.

und klicken Sie dann

Benutzerzugriff.

-

Geben Sie im Abschnitt Globale Richtlinien eine oder mehrere der folgenden

Optionen an.

Option Bezeichnung Steuerung zum Bearbeiten von Gerätegruppen Wählen Sie diese Option, um zu steuern, ob alle Benutzer mit eingeschränkten Schreibrechten Gerätegruppen erstellen und bearbeiten können. Wenn diese Richtlinie ausgewählt ist, können alle Benutzer mit eingeschränktem Schreibzugriff Gerätegruppen erstellen und andere Benutzer mit eingeschränktem Schreibzugriff als Redakteure zu ihren Gerätegruppen hinzufügen. Standard-Dashboard Geben Sie das Dashboard an, das Benutzer sehen, wenn sie sich am System anmelden. Nur Dashboards, die mit allen Benutzern geteilt werden, können als globaler Standard festgelegt werden. Benutzer können diese Standardeinstellung überschreiben über das Befehlsmenü eines beliebigen Dashboard. - Klicken Sie Änderungen speichern.

Eine Zulassungsliste konfigurieren

Konfigurieren Sie eine Liste von IPv4-Adressen und CIDR-Blöcken, die auf RevealX 360 zugreifen dürfen.

-

Klicken Sie auf der Übersichtsseite auf Systemeinstellungen

und klicken Sie dann

Benutzerzugriff.

und klicken Sie dann

Benutzerzugriff.

- Klicken Sie im Abschnitt Zulassungsliste auf Zulassungsliste aktivieren.

- Geben Sie eine kommagetrennte Liste der IPv4-Adressen oder CIDR-Blöcke ein, die auf das System zugreifen dürfen. IPv6-Adressen werden nicht unterstützt.

- Klicken Sie Speichern. Es kann mehrere Minuten dauern, bis die Zulassungsliste aktiv wird.

Konfigurieren Sie die Systemzeit

Auf der Seite Systemzeit werden die Standardsystemzeiteinstellungen und die für Ihr ExtraHop-System konfigurierte Standardanzeigezeit angezeigt.

Hier sind einige Überlegungen zu den Systemzeiteinstellungen in RevealX 360:

- Sie müssen über Systemadministratorrechte oder besser verfügen, um Änderungen vornehmen zu können.

- Die Standardsystemzeit ist eine globale Zeitzone, die auf Ihr ExtraHop-System angewendet wird.

- Die Standardanzeigezeit für Benutzer ist die Zeitzone, die alle Benutzer im ExtraHop-System sehen, sofern ein Benutzer nicht manuell ihre angezeigte Zeitzone.

-

Klicken Sie auf der Übersichtsseite auf Systemeinstellungen

und klicken Sie dann

Die gesamte Verwaltung.

und klicken Sie dann

Die gesamte Verwaltung.

- Klicken Sie im Abschnitt Konsoleneinstellungen auf Systemzeit.

- Aus dem Standard-Systemzeit Wählen Sie in der Dropdownliste die gewünschte Zeitzone aus.

-

Aus dem Standardanzeigezeit für Benutzer Abschnitt, wählen Sie

eine der folgenden Optionen aus:

- Uhrzeit des Browsers

- Systemzeit

- UTC

- Klicken Sie Änderungen speichern.

AI Search Assistant aktivieren

Mit dem KI-Suchassistenten können Sie mit Fragen oder Aufforderungen in natürlicher, alltäglicher Sprache nach Geräten suchen, um schnell komplexe Abfragen zu erstellen.

Der AI Search Assistant nutzt ein LLM eines Drittanbieters. Benutzeraufforderungen werden nicht für LLM-Schulungen bereitgestellt oder vom LLM gespeichert, können aber vom ExtraHop-System zur Produktverbesserung gespeichert werden. Sehen Sie die Häufig gestellte Fragen zum AI-Suchassistenten für weitere Informationen.

Before you begin

- Ihr Benutzerkonto muss Privilegien auf RevealX 360 für System- und Zugriffsadministration.

- Ihr RevealX 360-System muss verbunden mit ExtraHop Cloud Services.

- AI Search Assistant kann derzeit nicht auf ExtraHop-Systemen aktiviert werden, die eine Verbindung

zu ExtraHop Cloud Services aus den folgenden Regionen herstellen:

- Asien-Pazifik (Singapur, Sydney, Tokio)

- Europa (Frankfurt, Paris)

-

Klicken Sie auf der Übersichtsseite auf Systemeinstellungen Symbol

und

klicken Sie dann Die gesamte Verwaltung.

und

klicken Sie dann Die gesamte Verwaltung.

- Klicken Sie im Abschnitt Konsoleneinstellungen auf KI-Suchassistent.

- Aktivieren Sie den AI-Suchassistenten, indem Sie Ich bin damit einverstanden, den KI-Suchassistenten zu aktivieren und Suchanfragen in natürlicher Sprache an ExtraHop Cloud Services zu senden.

- klicken Änderungen speichern.

Nächste Maßnahme

Finden Sie Geräte mit AI Search AssistantRangfolge von Gerätenamen konfigurieren

Entdeckte Geräte werden automatisch anhand mehrerer Netzwerkdatenquellen benannt. Wenn mehrere Namen für ein Gerät gefunden werden, wird eine Standardprioritätsreihenfolge angewendet. Sie können die Rangfolge ändern.

Erkennungsverfolgung aktivieren

Mit der Erkennungsverfolgung können Sie einem Benutzer eine Erkennung zuweisen, den Status festlegen und Notizen hinzufügen. Sie können Erkennungen direkt im ExtraHop-System, mit einem externen Ticketsystem eines Drittanbieters oder mit beiden Methoden verfolgen.

| Hinweis: | Sie müssen die Ticketverfolgung auf allen angeschlossenen Sensoren aktivieren. |

Before you begin

- Sie müssen Zugriff auf ein ExtraHop-System mit einem Benutzerkonto haben, das Administratorrechte.

- Nachdem Sie die externe Ticketverfolgung aktiviert haben, müssen Sie Ticket-Tracking von Drittanbietern konfigurieren indem Sie einen Auslöser schreiben, um Tickets in Ihrem Ticketsystem zu erstellen und zu aktualisieren, und dann Ticketaktualisierungen auf Ihrem ExtraHop-System über die REST-API aktivieren.

- Wenn Sie das externe Ticket-Tracking deaktivieren, werden zuvor gespeicherte Status- und Empfänger-Ticketinformationen in das ExtraHop-Erkennungs-Tracking umgewandelt. Wenn das Erkennungs-Tracking innerhalb des ExtraHop-Systems aktiviert ist, können Sie Tickets einsehen, die bereits existierten, als Sie das externe Ticket-Tracking deaktiviert haben, aber Änderungen an diesem externen Ticket werden nicht im ExtraHop-System angezeigt.

Nächste Maßnahme

Wenn Sie externe Ticket-Tracking-Integrationen aktiviert haben, müssen Sie mit der folgenden Aufgabe fortfahren:Ticket-Tracking von Drittanbietern für Erkennungen konfigurieren

Mit der Ticketverfolgung können Sie Tickets, Alarme oder Fälle in Ihrem Work-Tracking-System mit ExtraHop-Erkennungen verknüpfen. Jedes Ticketsystem von Drittanbietern, das Open Data Stream (ODS) -Anfragen annehmen kann, wie Jira oder Salesforce, kann mit ExtraHop-Erkennungen verknüpft werden.

Before you begin

- Das musst du haben hat in den Verwaltungseinstellungen die Option zum Nachverfolgen der Erkennung durch Dritte ausgewählt.

- Sie müssen Zugriff auf ein ExtraHop-System mit einem Benutzerkonto haben, das System- und Zugriffsadministrationsrechte.

- Sie müssen mit dem Schreiben von ExtraHop-Triggern vertraut sein. siehe Auslöser und die Verfahren in Einen Auslöser erstellen.

- Sie müssen ein ODS-Ziel für Ihren Ticket-Tracking-Server erstellen. Weitere Informationen zur Konfiguration von ODS-Zielen finden Sie in den folgenden Themen : HTTP, Kafka, MongoDB, Syslog, oder Rohdaten.

- Sie müssen mit dem Schreiben von REST-API-Skripten vertraut sein und über einen gültigen API-Schlüssel verfügen, um die folgenden Verfahren ausführen zu können. siehe Generieren Sie einen API-Schlüssel.

Schreiben Sie einen Auslöser, um Tickets zu Erkennungen in Ihrem Ticketsystem zu erstellen und zu aktualisieren

Dieses Beispiel zeigt Ihnen, wie Sie einen Auslöser erstellen, der die folgenden Aktionen ausführt:

- Erstellen Sie jedes Mal, wenn eine neue Erkennung im ExtraHop-System erscheint, ein neues Ticket im Ticketsystem.

- Weisen Sie einem Benutzer mit dem Namen neue Tickets zu escalations_team im Ticketsystem.

- Wird jedes Mal ausgeführt, wenn eine Erkennung auf dem ExtraHop-System aktualisiert wird.

- Senden Sie Erkennungsaktualisierungen über einen HTTP Open Data Stream (ODS) an das Ticketsystem.

Das vollständige Beispielskript ist am Ende dieses Themas verfügbar.

const summary = "ExtraHop Detection: " + Detection.id + ": " + Detection.title;

const description = "ExtraHop has detected the following event on your network: " + Detection.description

const payload = {

"fields": {

"summary": summary,

"assignee": {

"name": "escalations_team"

},

"reporter": {

"name": "ExtraHop"

},

"priority": {

"id": Detection.riskScore

},

"labels": Detection.categories,

"mitreCategories": Detection.mitreCategories,

"description": description

}

};

const req = {

'path': '/rest/api/issue',

'headers': {

'Content-Type': 'application/json'

},

'payload': JSON.stringify(payload)

};

Remote.HTTP('ticket-server').post(req);

Ticketinformationen über die REST-API an Erkennungen senden

Nachdem Sie einen Auslöser konfiguriert haben, um Tickets für Erkennungen in Ihrem Ticket-Tracking-System zu erstellen, können Sie die Ticketinformationen in Ihrem ExtraHop-System über die REST-API aktualisieren.

Ticketinformationen werden bei Erkennungen auf der Seite „Entdeckungen" im ExtraHop-System angezeigt. Weitere Informationen finden Sie in der Erkennungen Thema.

Das folgende Python-Beispielskript entnimmt Ticketinformationen aus einem Python-Array und aktualisiert die zugehörigen Erkennungen auf dem ExtraHop-System.

#!/usr/bin/python3

import json

import requests

import csv

API_KEY = '123456789abcdefghijklmnop'

HOST = 'https://extrahop.example.com/'

# Method that updates detections on an ExtraHop system

def updateDetection(detection):

url = HOST + 'api/v1/detections/' + detection['detection_id']

del detection['detection_id']

data = json.dumps(detection)

headers = {'Content-Type': 'application/json',

'Accept': 'application/json',

'Authorization': 'ExtraHop apikey=%s' % API_KEY}

r = requests.patch(url, data=data, headers=headers)

print(r.status_code)

print(r.text)

# Array of detection information

detections = [

{

"detection_id": "1",

"ticket_id": "TK-16982",

"status": "new",

"assignee": "sally",

"resolution": None,

},

{

"detection_id": "2",

"ticket_id": "TK-2078",

"status": None,

"assignee": "jim",

"resolution": None,

},

{

"detection_id": "3",

"ticket_id": "TK-3452",

"status": None,

"assignee": "alex",

"resolution": None,

}

]

for detection in detections:

updateDetection(detection)

| Hinweis: | Wenn das Skript eine Fehlermeldung zurückgibt, dass die

SSL-Zertifikatsüberprüfung fehlgeschlagen ist, stellen Sie sicher, dass Ihrem Sensor oder Ihrer Konsole

wurde ein vertrauenswürdiges Zertifikat hinzugefügt. Alternativ können Sie das hinzufügen

verify=False Option zur Umgehung der Zertifikatsüberprüfung. Diese

Methode ist jedoch nicht sicher und wird nicht empfohlen. Der folgende Code sendet eine HTTP

GET-Anfrage ohne

Zertifikatsüberprüfung:requests.get(url, headers=headers, verify=False) |

- Status

- Der Status des Tickets, das mit der Erkennung verknüpft ist. Das Ticket-Tracking

unterstützt die folgenden Status:

- Neu

- Im Gange

- geschlossen

- Mit ergriffenen Maßnahmen geschlossen

- Geschlossen, ohne dass Maßnahmen ergriffen wurden

- Ticket-ID

- Die ID des Tickets in Ihrem Work-Tracking-System, das mit der Erkennung verknüpft ist. Wenn Sie eine Vorlagen-URL konfiguriert haben, können Sie auf die Ticket-ID klicken, um das Ticket in Ihrem Work-Tracking-System zu öffnen.

- Abtretungsempfänger

- Der Benutzername, der dem Ticket zugewiesen wurde, das mit der Erkennung verknüpft ist. Graue Benutzernamen weisen auf ein Konto hin, das kein ExtraHop-Konto ist.

Endpunkt-Suchlinks konfigurieren

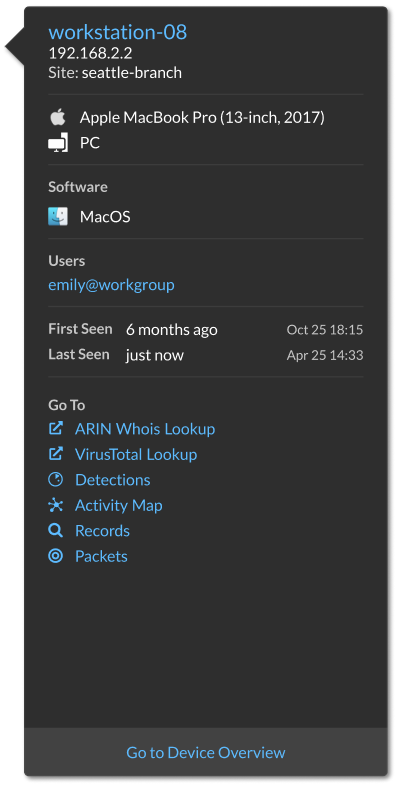

Mit der Endpunktsuche können Sie Tools für externe IP-Adressen angeben, die zum Abrufen von Informationen über Endpunkte innerhalb des ExtraHop-Systems verfügbar sind. Wenn Sie beispielsweise auf eine IP-Adresse klicken oder den Mauszeiger darüber bewegen, werden Links zum Suchtool angezeigt, sodass Sie leicht Informationen zu diesem Endpunkt finden können.

- ARIN Whois-Suche

- VirusTotal-Suche

Sensoren anschließen

Hinzufügen Sensoren zu RevealX 360, um Ihren Netzwerkverkehr zu überwachen.

Selbstverwaltet Sensoren und Paketspeicher können auch von der RevealX 360-Konsole aus verbunden werden. Beachten Sie, dass Sie, wenn Sie eine bestehende Konsole haben, die Verbindung trennen müssen, bevor Sie Ihre selbstverwaltete Konsole verbinden Sensoren zu RevealX 360 .

Integrationen

Auf der Seite Integrationen wird ein Katalog mit Produkten und Lösungen von Drittanbietern angezeigt, die mit dem ExtraHop-System funktionieren. Integrationen können Aufschluss darüber geben, wie Ihre Geräte in Ihrer Umgebung kommunizieren, oder Ihre Fähigkeit verbessern, Bedrohungen und Probleme zu untersuchen. Klicken Sie auf eine Kachel, um weitere Informationen zur Integration anzuzeigen.

Anforderungen und Konfigurationen variieren je nach Integration. Bei einigen Integrationen müssen Sie eine App oder ein Add-on installieren und konfigurieren, und bei den meisten Integrationen müssen Sie Anmeldedaten erstellen, um auf den ExtraHop REST-API.

Für Integrationen, die Daten übertragen, können Sie Ihren Sicherheitskontrollen statische Quell-IP-Adressen hinzufügen, um Anfragen von der RevealX 360-Konsole aus zuzulassen. Fügen Sie die für Ihre Region vorgesehenen IP-Adressen hinzu:

- Vereinigte Staaten (US)

-

- 44,239,88,18

- 54,191,141,54

- Europa, Naher Osten und Afrika (EMEA)

-

- 18,153,130

- 18,199,126,90

- Asien-Pazifik (APAC)

-

- 52,64,254,4

- 54,66,82,248

Mehrstufige Authentifizierung

Die Multifaktor-Authentifizierung (MFA) ist eine Sicherheitsverbesserung, bei der Sie zwei Arten von Anmeldedaten angeben müssen, wenn Sie sich in Ihr Konto einloggen. Zusätzlich zu Ihren ExtraHop-Anmeldeinformationen müssen Sie Anmeldedaten aus einer Authentifikator-App eines Drittanbieters angeben.

Wählen Sie eine Authentifizierungsanwendung aus, laden Sie sie auf Ihr Gerät herunter und generieren Sie sichere, sechsstellige Codes, wenn Sie sich in Ihr RevealX 360-System einloggen.

Es stehen viele Authenticator-Apps zur Auswahl. Die folgenden Schritte sind eine allgemeine Richtlinie, aber Sie sollten auch die Hilfedokumentation für die von Ihnen ausgewählte App lesen.

- Wählen Sie ein Gerät, z. B. einen Computer oder ein mobiles Gerät (Telefon oder Tablet), auf dem Sie Apps installieren können.

-

Laden Sie eine Authentifizierungs-App herunter und installieren Sie sie auf dem Gerät. Hier sind einige beliebte

Optionen:

- Android und iOS: Google Authenticator, Authy

- Windows und macOS: 1Password, OTP Manager

- Chrome-Erweiterungen: Authenticator

- Öffnen Sie einen neuen Browser und melden Sie sich bei Ihrem ExtraHop RevealX 360-System an.

- Folgen Sie den Anweisungen, um den Code zu scannen oder einzugeben, der auf dem Einrichtungsbildschirm der ExtraHop Multi-Factor Authentication erscheint, und geben Sie dann die Anmeldedaten ein, die Sie von Ihrer Authenticator-App erhalten haben.

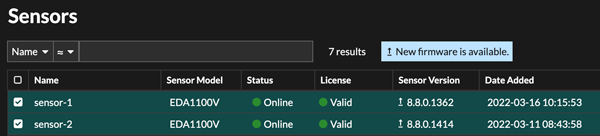

Rüsten Sie die angeschlossenen Sensoren in RevealX 360 auf

Administratoren können ein Upgrade durchführen Sensoren die mit RevealX 360 verbunden sind.

Before you begin

- Ihr Benutzerkonto muss über Rechte auf RevealX 360 für System- und Zugriffsadministration oder Systemadministration verfügen.

- Sensoren müssen mit ExtraHop Cloud Services verbunden sein

- Benachrichtigungen werden angezeigt, wenn eine neue Firmware-Version verfügbar ist

- Sie können mehrere upgraden Sensoren zur gleichen Zeit

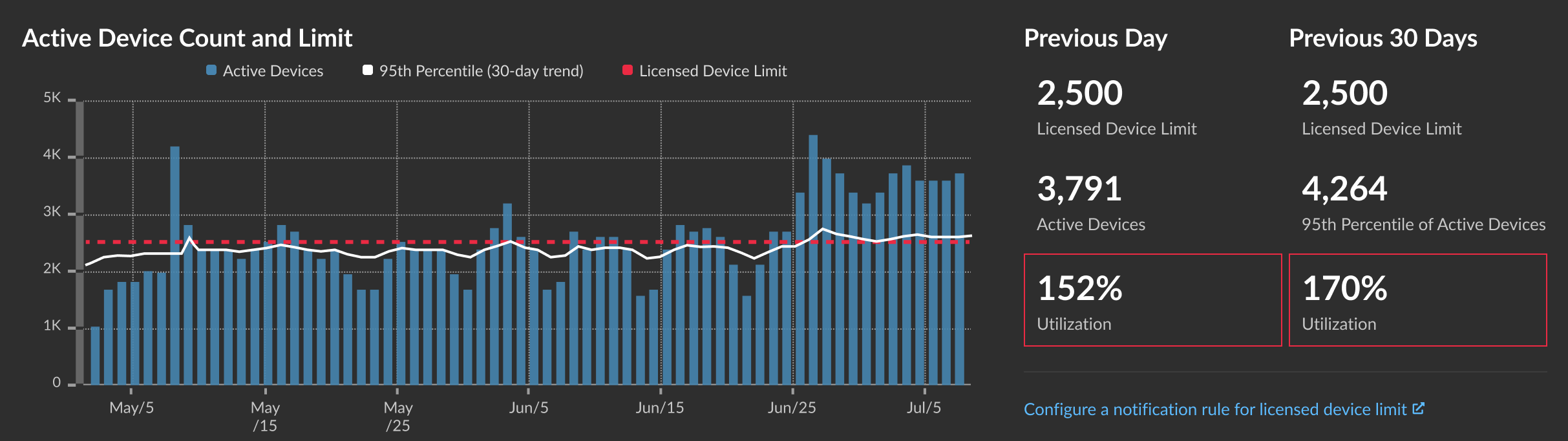

Anzahl und Limit der aktiven Gerät

Mithilfe der Tabelle zur Anzahl und zum Limit aktiver Geräteanzahl auf der Administrationshauptseite können Sie überwachen, ob die Anzahl Ihrer aktiven Geräte das lizenzierte Limit überschritten hat. Beispielsweise sind für ein ExtraHop-System mit einem Frequenzband von 20.000 bis 50.000 Geräten bis zu 50.000 Geräte zulässig.

klicken Systemeinstellungen

![]() und klicken Sie dann

Die gesamte Verwaltung um das Diagramm anzusehen.

und klicken Sie dann

Die gesamte Verwaltung um das Diagramm anzusehen.

Das Diagramm „Anzahl und Limit aktiver Geräte" zeigt die folgenden Metriken an:

- Die gestrichelte rote Linie steht für Limit für lizenzierte Gerät.

- Die durchgezogene schwarze Linie steht für das 95. Perzentil der aktiven Geräte, die in den letzten 30 Tagen täglich beobachtet wurden.

- Die blauen Balken stellen die maximale Anzahl aktiver Geräte dar, die in den letzten 30 Tagen täglich beobachtet wurden.

Auf dieser Seite werden auch die folgenden Metriken angezeigt:

- Das lizenzierte Gerätelimit für den Vortag und die letzten 30 Tage.

- Die Anzahl der am Vortag beobachteten aktiven Geräte.

- Das 95. Perzentil der in den letzten 30 Tagen beobachteten aktiven Geräte.

- Der Nutzungsprozentsatz des lizenzierten Gerätelimits für den Vortag und die letzten 30 Tage. Die Nutzung ist die Anzahl der aktiven Gerät geteilt durch das lizenzierte Limit.

Sie können eine Systembenachrichtigungsregel erstellen, die Sie warnt, wenn sich die Auslastung der lizenzierten Geräte dem Limit nähert (über 80%) or over (exceeds 100%). Die prozentualen Grenzwerte können bei der Erstellung einer Regel angepasst werden. Wenn Sie feststellen, dass Sie sich ständig dem lizenzierten Limit nähern oder es überschreiten, empfehlen wir Ihnen, mit Ihrem Vertriebsteam zusammenzuarbeiten, um in den nächsten verfügbaren Kapazitätsbereich zu wechseln.

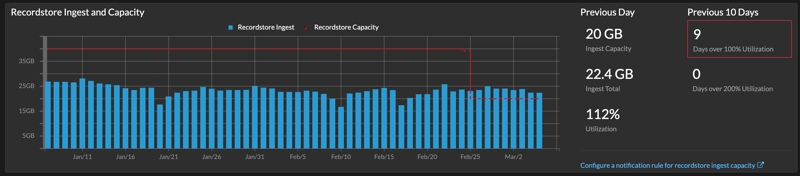

Aufnahme und Kapazität aufzeichnen

Mit dem Diagramm „Aufnahme und Kapazität von Datensatz" auf der Hauptseite „Administration" können Sie die Aufnahme- und Kapazitätsniveaus von Datensätzen überwachen und überprüfen, ob das Kapazitätslimit für Ihre Umgebung optimal ist.

Die gestrichelte rote Linie im Balkendiagramm steht für Ihre Rekordaufnahmekapazität, und die blauen Balken stellen die Menge der täglichen Aufnahme während des ausgewählten Intervalls dar. Sie können je nach Umfang des lizenzierten Datensatz-Lookbacks, das rechts neben dem Balkendiagramm angezeigt wird, ein Intervall von 30, 90 oder 180 Tagen auswählen.

Es werden Ingest- und Nutzungsdiagramme angezeigt, damit Sie die Aufzeichnung von Ingest nachverfolgen können. Du kannst eine Regel für Systembenachrichtigungen erstellen um Sie zu warnen, wenn die Aufnahme von Datensatz in der Nähe (über 80%) oder über (über 100%) Ihrer täglichen Aufnahmekapazität liegt.

Wenn Sie feststellen, dass Sie Ihre zugewiesene Kapazität ständig überschreiten, wenden Sie sich an Ihren ExtraHop-Vertriebsmitarbeiter.

Audit-Protokoll

Das Audit-Log enthält Daten über den Betrieb Ihres ExtraHop-Systems, aufgeschlüsselt nach Komponenten. Das Audit-Log listet alle bekannten Ereignisse nach Zeitstempel in umgekehrter chronologischer Reihenfolge auf.

Audit-Log-Ereignisse

Die folgenden Ereignisse auf einem ExtraHop-System generieren einen Eintrag im Audit-Log.

| Kategorie | Ereignis |

|---|---|

| Vereinbarungen |

|

| API |

|

| Sensormigration |

|

| Browsersitzungen |

|

| Cloud-Dienste |

|

| Konsole |

|

| Armaturenbretter |

|

| Datenspeicher |

|

| Erkennungen |

|

| Ausnahmedateien |

|

| ExtraHop Recordstore Records |

|

| ExtraHop-Recordstore-Cluster |

|

| ExtraHop Aktualisierungsservice |

|

| Firmware |

|

| Globale Richtlinien |

|

| Integrationen |

|

| Lizenz |

|

| Loggen Sie sich in das ExtraHop-System ein |

|

| Loggen Sie sich über SSH oder REST API ein |

|

| Module |

|

| Netzwerk |

|

| Offline-Erfassung |

|

| PCAP |

|

| Fernzugriff |

|

| RPCAP |

|

| Config ausführen |

|

| SAML-Identitätsanbieter |

|

| SAML-Anmeldung |

|

| SAML-Privilegien |

|

| SSL-Entschlüsselung |

|

| SSL-Sitzungsschlüssel |

|

| Kundendienst-Konto |

|

| Unterstützungsskript |

|

| Syslog |

|

| System- und Servicestatus |

|

| Systemzeit |

|

| Systembenutzer |

|

| TAXII-Feeds |

|

| Informationsgespräche über Bedrohungen |

|

| ExtraHop Packetstore |

|

| Tendenzen |

|

| Trigger |

|

| Benutzergruppen |

|

Danke für deine Rückmeldung. Dürfen wir Sie kontaktieren, um weitere Fragen zu stellen?